サイバー攻撃の脅威と予防

更新日:2026-03-26

サイバー攻撃の脅威

サイバー攻撃といえば、以前は興味本位の攻撃であり、Web改ざん、個人情報の不正取得などが多かったが、昨今では気付かれないようひそかに行う攻撃や金銭目的の攻撃に移行しつつあり、海外からの産業スパイや破壊活動も見られるようになってきた。

近年、国内外の産業へ深刻な被害をもたらしたサイバー攻撃の例を挙げてみる。

2020年、ドイツの病院で、マルウエアにより医療システムがダウンし救急患者が死亡。

2021年、アメリカの石油パイプラインシステムが、ランサムウエア感染で数日間操業停止。

2022年、日本の自動車メーカーが、取引先のランサムウエア感染で全工場稼働停止。

サイバー攻撃への注意喚起

令和4年3月1日、経済産業省、金融庁、総務省、厚生労働省、国土交通省、警察庁、内閣官房内閣サイバーセキュリティセンター、以上の連名で、サイバーセキュリティ対策の強化について、注意喚起がなされた。重要なことなので正しく理解して対策に取り組みたい。

●組織幹部のリーダーシップにより、サイバー攻撃の脅威に対する認識を深める。

●取引先などサプライチェーン全体を見て発生するリスクを自身でコントロールできるよう、適切なセキュリティ対策を実施する。

●国外拠点についても、国内にある重要システムへのサイバー攻撃の足掛かりになることがあるので、国内と同様に具体的な支援・指示によりセキュリティ対策を実施する。※1

サイバー空間の脅威情勢

(令和4年2月10日 警察庁広報資料より)

警察庁がまとめたサイバー空間の脅威情勢である。特に知っておきたいところを紹介する。

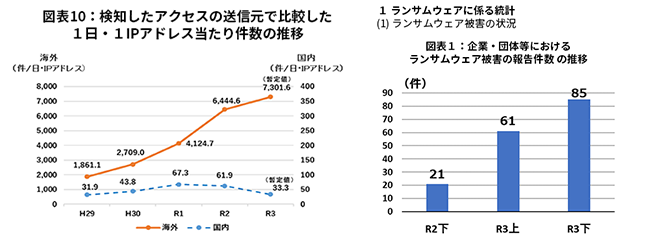

●サイバー空間における探索行為と見られるアクセスの件数は年々増加。大半が海外からのものであり、海外からの脅威が高まっている。サイバー攻撃事案の実体解明を推進する中で、国家レベルの関与が明らかとなった事例も確認されている。※2

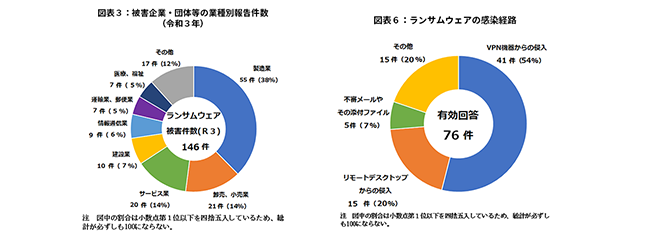

●ランサムウエア被害件数も右肩上がりで増加している。業種別で見ると製造業をはじめ広範囲にわたっている。※2

●感染経路としては、リモートワークが増えてきていることもあり、VPN機器からの侵入やリモートデスクトップからの侵入が多い。VPN機器の脆弱性から組織内部へのネットワークに侵入、ランサムウエアに感染といった手口が被害の多くを占めている。※2

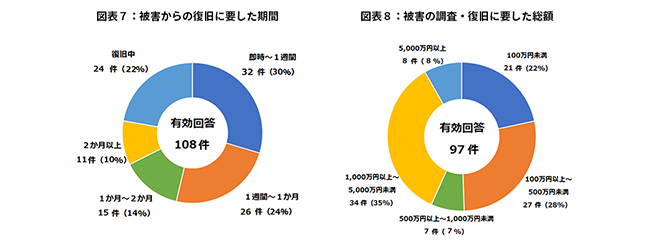

●被害の状況を見ると、感染したシステムなどの復旧に2カ月以上要した事例や、調査・復旧に5000万円以上の費用を要した事例など、甚大な被害も確認されている。※2

トップダウンの対策意識が欠かせない

海外では、自社のセキュリティリスクが顕在化する前に、経営層のトップダウンで対策が推進され、それによって損失を防ぐ効果が得られている。日本では、セキュリティインシデントが発生した後で対策を実施し始めている。ひとたびインシデントが発生すると、直接的な事業上の被害のみならず、取引先からの信用の失墜、対外的なレピュテーションリスクの増大など、経営上の大きな支障となる。日本企業の経営層にはしっかりと理解してほしい。

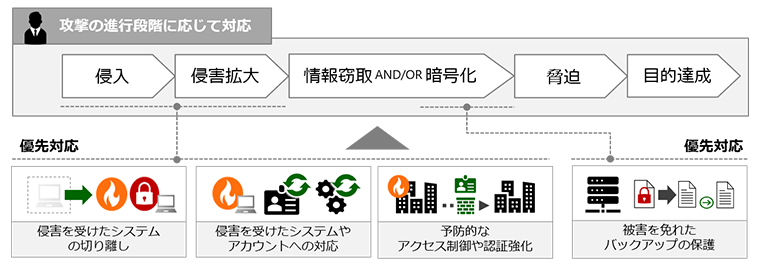

被害を受けたらやること(引用元:JPCERT/CC)

被害を受けてしまったら、被害の拡大を食い止めるために速やかに対応すべきことを挙げる。

・システムの切り離し

・侵入被害の把握、ログの解析による被害内容の確認

・予防的なアクセス制御や認証強化

・被害を免れたバックアップの保護(最重要)※3

予防策

最後に、有効な予防策を紹介しておく。

- 安全なWebアクセスを提供するセキュアWebゲートウェイ「iboss」

- VPNの脆弱性にも備え、ゼロトラストのセキュリティに対応したソリューション「Appgate's SDP」

- セキュリティ意識向上トレーニング「KnowBe4」

昨今、リモートワーク利用者が急増していることでVPNの利用も増えている。ネットワークの内部へ侵入するためにVPN機器を攻撃し、情報を盗み出す。情報を暗号化して使えないようにし、データ復旧として金銭を要求される。メールで不正ファイルを送り付け、端末が感染する。そうさせないよう、攻撃を受けても被害を受けないように予防することが大切だ。また、不用意にメールを開かないなどの意識教育を行う必要もあろう。

※1

引用元:経済産業省 サイバーセキュリティ対策の強化について(注意喚起)

https://www.meti.go.jp/press/2021/03/20220301007/20220301007-1.pdf

※2

引用元:警察庁 令和3年におけるサイバー空間をめぐる脅威の情勢等について(速報版)

https://www.npa.go.jp/publications/statistics/cybersecurity/data/R03_cyber_jousei_sokuhou.pdf

※3

引用元:JPCERT CC 侵入型ランサムウエア攻撃を受けたら読むFAQ

https://www.jpcert.or.jp/magazine/security/ransom-faq.html#q2-1